Dark web, Deep Web i anonimni pristup

Kada je stvorena sredinom 1990-ih od strane vojnih istraživača u SAD-u (točnije, Američkog pomorskog istraživačkog laboratorija), nitko nije ni slutio da će ista tehnologija koju su koristili obavještajci za anonimno dijeljenje datoteka trasirati put onome što je danas poznato pod nazivom „Dark web“ ili darknet. Oni upućeniji znat će da se radi o Tor platformi, što je skraćenica od „The Onion Router“.

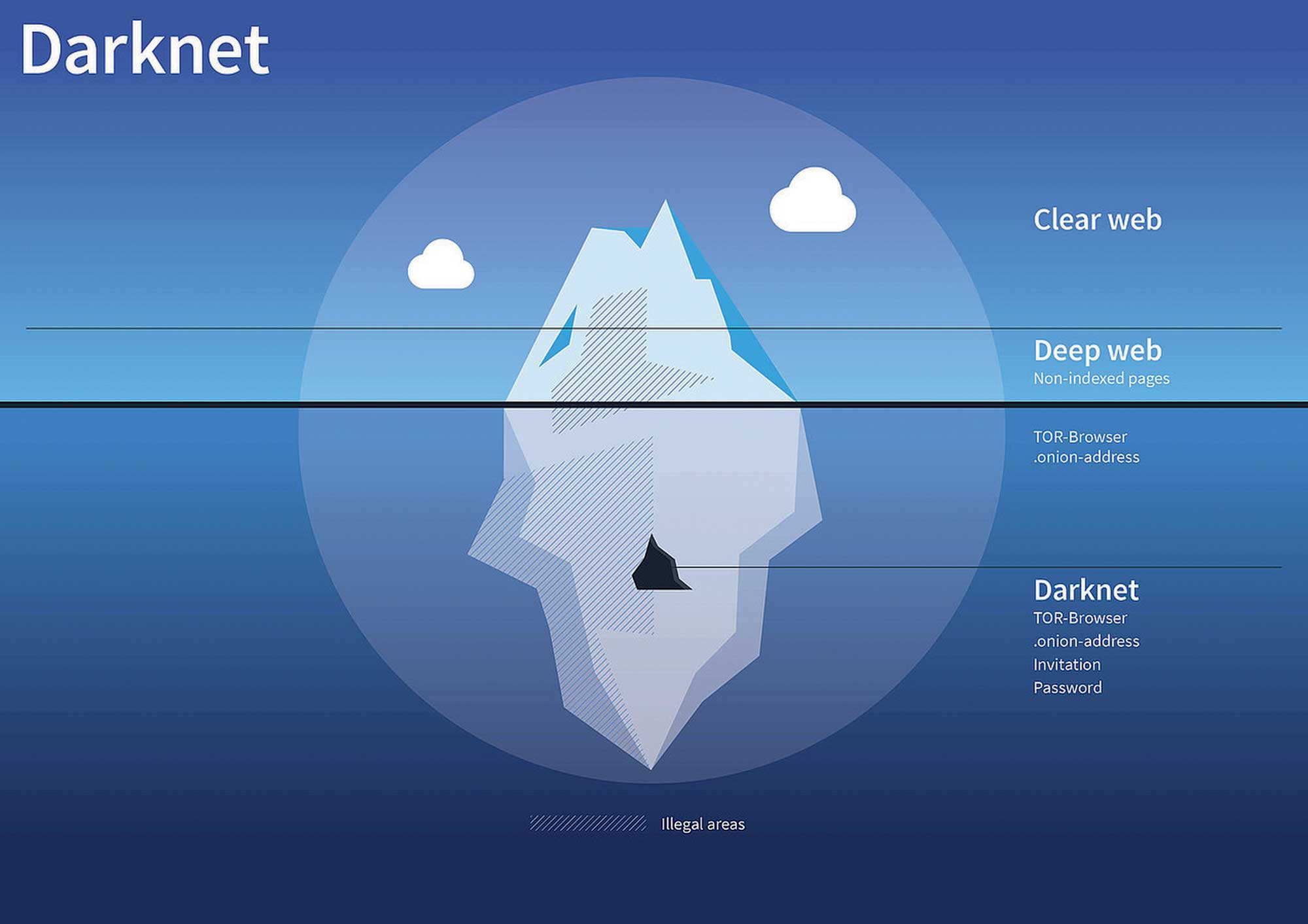

Glavni cilj postojanja darknet mreža je upravo anonimnost. Pri tome ne mislimo da su sve aktivnosti isključivo kriminalne naravi. Prema definiciji, darknet je privatna mreža unutar koje se komunikacija vrši samo između određenih pojedinaca, pri čemu se koriste nestandardni mrežni protokoli i enkripcija. Darknet je podskup većeg dijela Interneta poznatog pod nazivom Deep Web, koji predstavlja sve servise na Internetu koji nisu indeksirani od strane tražilica i sadržaje koji su zaštićeni te kojima je moguće pristupiti samo pomoću autentikacije.

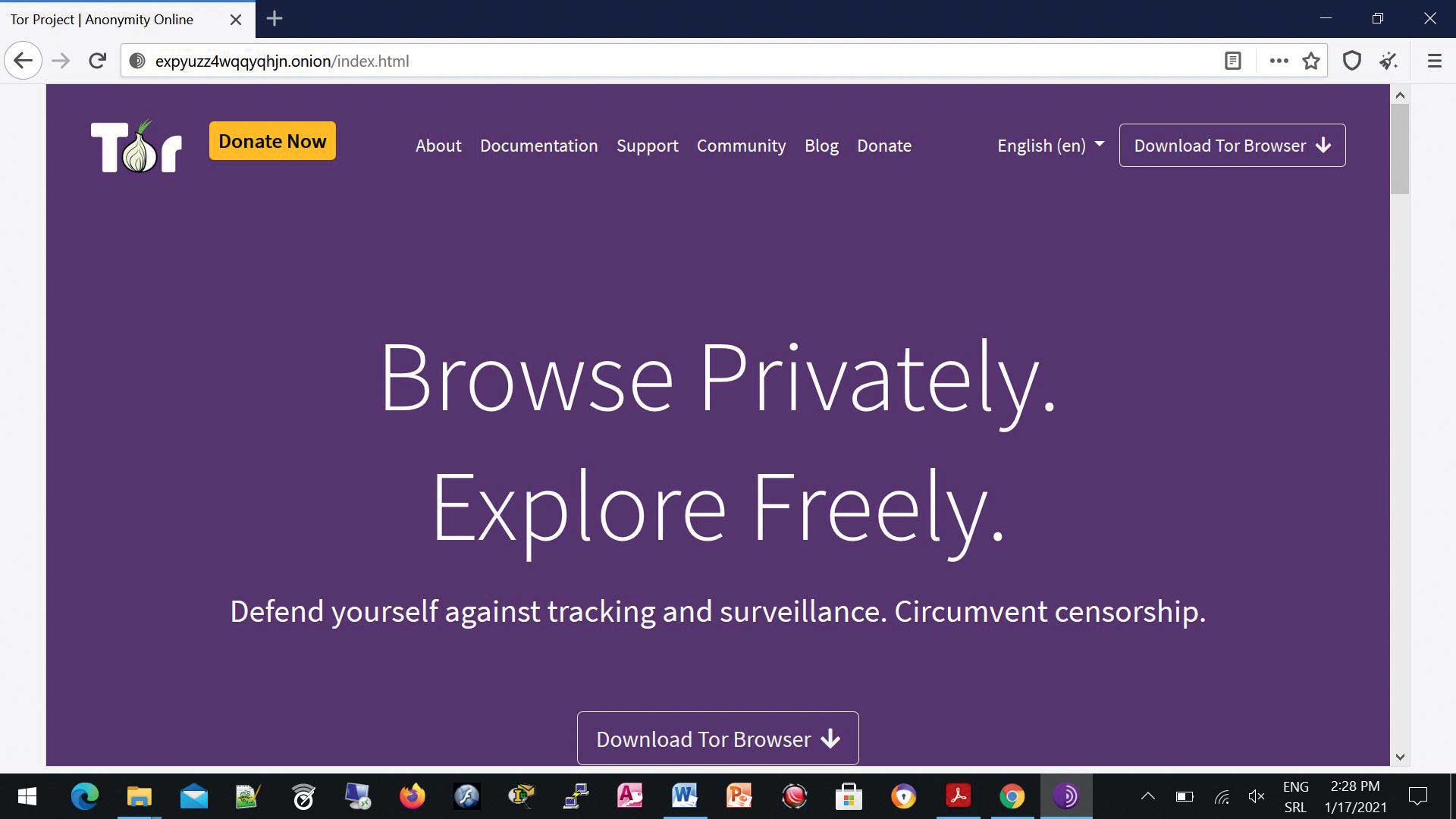

Početna stranica Tor mreže. Primijetite ekstenziju .onion u adresnom dijelu. Ekstenziju .onion imaju samo web stranice koje se nalaze na Toru, a kojima se može pristupiti samo ako imate Tor pretraživač ili ako imate točnu adresu Tor stranice. Ako korisnik u svoj Web preglednik koji ne koristi Tor mrežu upiše etatl6umgbmtv27.onion, javit će se greška. To je Web stranica na Tor skrivenom servisu i njoj se može pristupiti isključivo kroz Tor mrežu. Upravo zbog ovoga, skriveni servisi općenito su dio tzv. tamne mreže (darknet), a mrežne stranice na skrivenim servisima su dio tzv. tamnog Weba (dark web).

Tor mreža je najpopularniji darknet i vrlo često se, prilikom korištenja termina darknet, upravo (pogrešno) podrazumijeva korištenje Tora. Osim Tora, popularan darknet softver je i BitTorrent (u kombinaciji s npr. Triblerom). Tor tehnologija u obavještajnim krugovima korištena je za anonimno, odnosno prikriveno dijeljenje sadržaja u „šumi“ dijeljenog sadržaja koji je uobičajeno distribuiran u korisničkim krugovima. Također, Tor je i kritični dio Dark weba na kojem se u ovom trenutku nalazi otprilike oko 30.000 skrivenih mrežnih stranica. Za pristup Dark webu, pored I2P-a (The Invisible Internet Project) koristi se i ranije spomenuti Tor.

Darknet je samo mali dio Deep Weba

Ono što je zajedničko obima jest da i Tor i I2P pružaju kriptografski odgovarajuće metode za anonimni pristup informacijama i internetsku komunikaciju. Ako govorimo nešto detaljnije, onda se može reći da Tor pruža bolji anonimni pristup internetu, a I2P predstavlja robusniju i pouzdaniju mrežu unutar mreže. Što se tiče statistike, najnovije brojke s portala metrics.torproject.org govore da Tor ima oko 2,5 milijuna dnevnih korisnika, a samo Facebookova web lokacija više od milijun posjetitelja svakog mjeseca koji koriste Tor. Važno je naglasiti da je iz dokumenata američke NSA (National Security Agency), koji su procurili u slučaju Edwarda Snowdena, moguće vidjeti kako niti NSA još uvijek nije uspjela pronaći način za identifikaciju pojedinaca na mreži.

Nekoliko detalja o Tor-u

Tor predstavlja mrežu anonimnosti koja skriva identitet korisnika (računala) dok pregledavate web ili dijelite sadržaj, odnosno koristite IRC (Relay Chat), SSH (Secure Shell) i ostale protokole građene na TCP (Transmission Control Protocol) protokolu. U osnovi, podaci koji putuju Tor mrežom su kriptirani te jamče anonimnost čak i kada ste prijavljeni na neku mrežnu stranicu ili servis. Tor se bazira na tzv. onion mrežnom usmjeravanju i predstavlja platformu koja omogućuje izgradnju novih aplikacija s ugrađenim mogućnostima zaštite privatnosti korisnika i različitim sigurnosnim elementima.

Prikaz prijenosa podataka kriptiranim vezama među nasumično odabranim poslužiteljima. Svaki put kada se pristupa novom mrežnom mjestu, odnosno lokaciji, odabire se nova nasumična putanja.

Tko koristi Tor? Iako nam karakteristike mreže jednim dijelom bacaju “bubu” u uho da se ona koristi u skrivenoj komunikaciji za nedopuštene radnje (što je dobrim dijelom i istina), upotreba ovog načina komunikacije primjenjuje se i u socijalno osjetljivoj komunikaciji (npr. web mjesta namijenjena žrtvama nasilja ili oboljelim osobama). Također, novinari koriste Tor za sigurnu komunikaciju s prokazivačima i disidentima, dok članovi različitih nevladinih organizacija tijekom boravka u stranim zemljama pomoću Tor mreže prikrivaju posjećivanje web stranica svojih organizacija. U poslovnom svijetu korporacije koriste Tor za sigurno provođenje poslovne analitike (npr. analize konkurentnosti), a može služiti i kao zamjena za tradicionalne VPN (Virtual Private Network) mreže koje, iako nude kriptiranu zaštitu kanala, nisu anonimne jer otkrivaju točno vrijeme provođenja te komunikacije, kao i količinu prenesenih podataka. Tor koriste i drugi korisnici za pregledavanje mrežnih stranica ili za povezivanje na sustave (servise) koje njihovi ISP-ovi blokiraju.

Kako ću znati da stvar radi i da sam zaista spojen na Tor mrežu? Jednostavno, u Tor tražilicu upišite www.whatismyipaddress.com i pogledajte dodijeljenu adresu. U ovom slučaju, iako koristimo domaći HR ISP, javna adresa nam je neki Tor poslužitelj u Azerbajdžanu

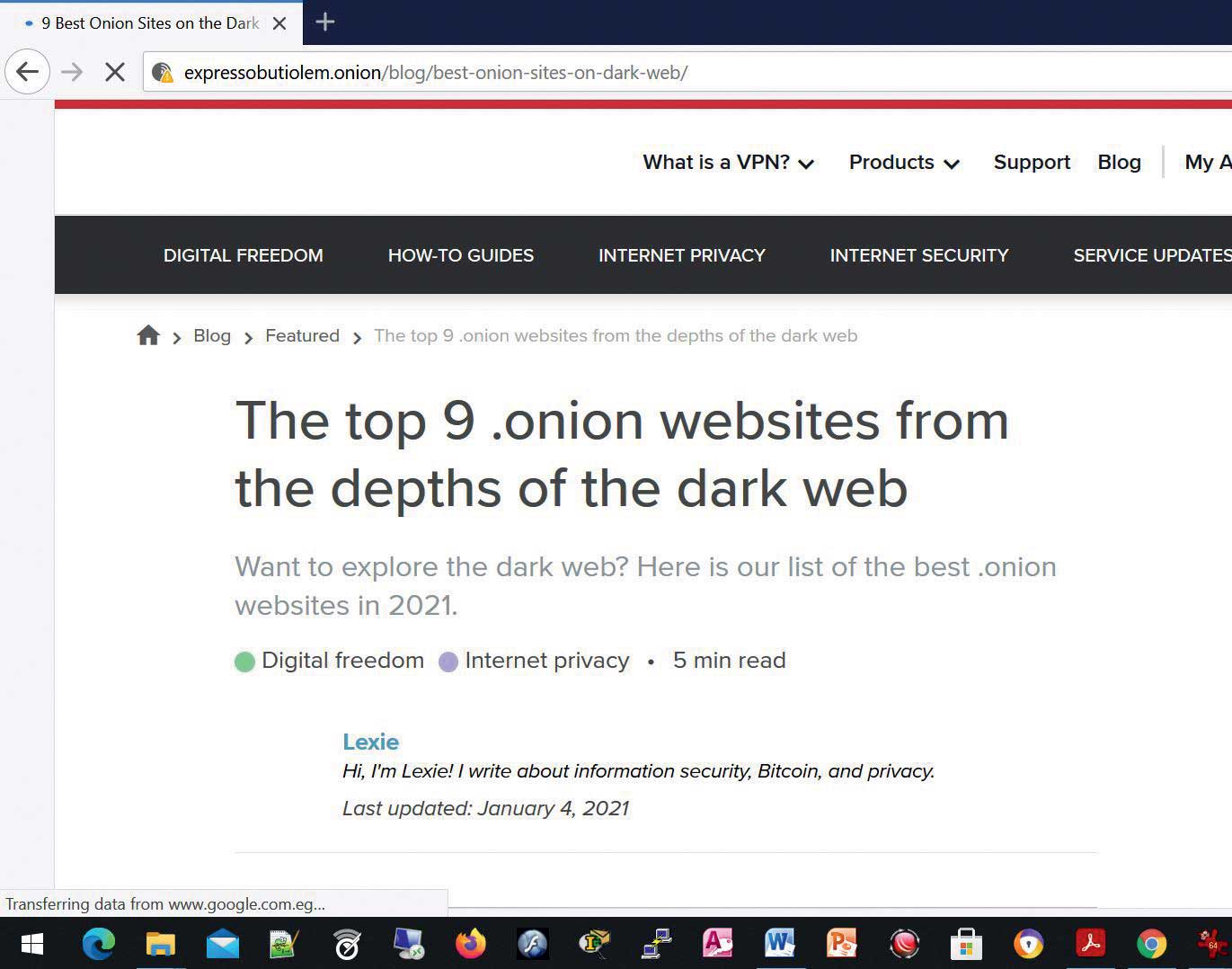

Iako zbog samog načina funkcioniranja ne postoje Tor tražilice, postoji nekoliko web sjedišta koja s većim ili manjim uspjehom sadrže popis trenutno aktivnih onion stranica. Važno je napomenuti da je sadržaj tih stranica često zastario zbog toga što su onion stranice obično kratkog vijeka. Najpoznatije “tražilice” na darknetu su Virtual Library, Torch, Candle, not Evil, Visitor, Caronte…

Vjerojatno najpoznatija priča vezana uz Tor je ona o Silk Roadu. Silk Road je bila stranica koju je pokrenuo mladi libertarijanac Ross Ulbricht, poznatiji pod aliasom Dread Pirate Roberts. Ulbricht je stranicom operirao tri godine. U te tri godine procjenjuje se da je kroz Silk Road prošlo gotovo milijardu dolara, od čega je barem 28 milijuna završilo u Ulbrichtovom vlasništvu.

Tor browser može pretraživati i otvarati uobičajene web stranice klasičnog weba, ali i posebne web stranice koje se nalaze na Tor mreži (imaju nastavak .onion), a kojima se može pristupiti samo ako imate Tor browser

Silk Road je postao zaštitni znak darkneta, mjesto na kojem se uglavnom prodavala droga, ali se kasnije počelo prodavati i oružje te distribuirati dječja pornografija i naručivati ubojstva. Sam Ulbricht je “pao” tako da je od tajnog agenta DEA-e pokušao naručiti ubojstvo osobe koja je pokušavala od njega iznuditi novac. Mnogi do današnjeg dana još uvijek povezuju korištenje Tora sa Silk Roadom. Nakon što je zatvoren, preostali administratori Silk Roada su pokrenuli Silk Road 2.0, ali su i oni nakon godinu dana rada stranice uhićeni.

Kako Tor osigurava anonimnost Internet prometa?

Sigurnost i anonimnost Internet prometa Tor osigurava sprečavanjem analiziranja ostvarenog mrežnog prometa. Komunikacija se preusmjerava unutar distribuirane mreže poslužitelja, tzv. onion poslužitelja (u Tor svijetu poznati kao “releji”), čime se korisnika štiti od mrežnih stranica koje neovlašteno sakupljaju podatke o posjetiteljima, ali i od eventualnih napadača.

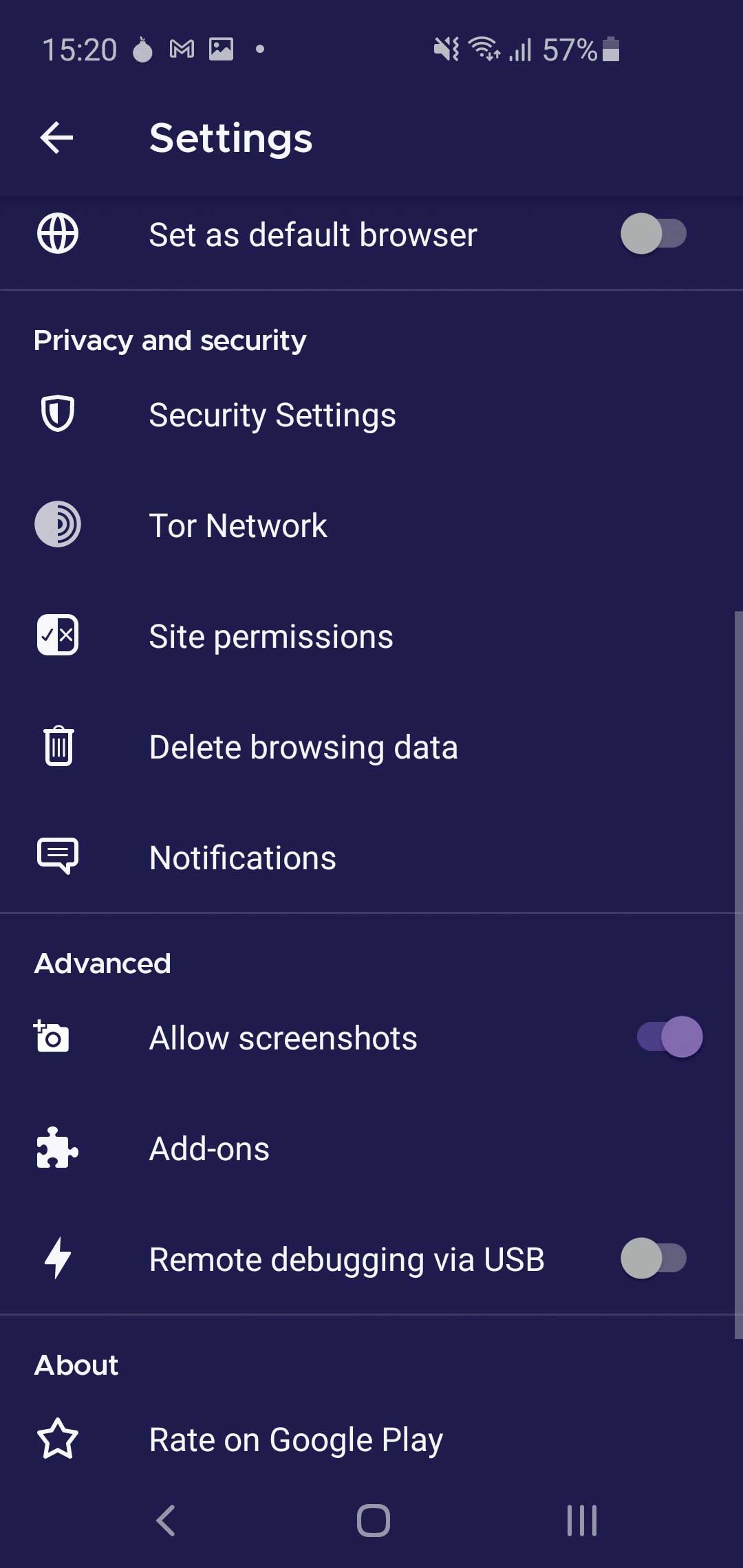

Tor za Android OS bogat je raznim opcijama putem kojih možete dodatno podesiti, odnosno personalizirati browser

Tor mreže distribuiraju kriptirane podatke preko većeg broja posrednika od kojih ni jedan ne poznaje izvorište, a niti odredište paketa, odnosno podaci se šalju putem nasumično odabranih poslužitelja (releja). Tor daje drugu IP adresu svaki put kada se pošalju ili zatraže podaci, prikrivajući stvarnu adresu korisnika te je gotovo nemoguće znati odakle podaci potječu.

Luk jeo, luk mirisao

Anonimnost korištenjem Tor mreže mogli bi opisati riječima “sve je u slojevima”, odnosno sve je u korištenju posebnih podatkovnih struktura pomoću kojih se uspostavlja veza, dok isti proces podsjeća na slojevito guljenje glavice luka. Od tuda i naziv “The onion router”. Kratko ćemo opisati taj proces:

Svaki usmjerivač (relej) nakon primitka poruke „guli“ jedan sloj našeg „luka“ korištenjem vlastitog privatnog enkripcijskog ključa i tako dolazi do potrebnih mu podataka za usmjeravanje ostatka podatkovne strukture. Upravo ti podaci nose informacije, odnosno upute za usmjeravanje namijenjenih svim sljedećim usmjerivačima. Na kraju, posljednji usmjerivač na vezi uklanja posljednji enkripcijski sloj i odredištu dostavlja izvornu poruku.

Talk to John Doe! (http://tetatl6umgbmtv27.onion) Jedan od anonimnih chat servisa na Tor mreži

Kako najbrže do Tor-a?

Najjednostavniji način pristupa Tor-u jest download Tor browsera kojeg možete naći na adresi https://www.Torproject.org/projects/Torbrowser.html.en, a koji postoji za različite popularne platforme - Windows, Linux, OSx te Android. Tor browser kojeg možete skinuti je modificiran tako da omogućuje spajanje na Tor mrežu. Jednom kada je instaliran, Tor browser na računalu pokazat će mapu na Desktopu pod nazivom Tor Browser, a u kojoj se nalazi i ikona Tor Browser. Pokrećući Tor browser kliknite na Connect i ako ništa ne blokira vaš pristup Tor mreži vidjet ćete obavijest da ste se uspješno spojili. Kako znam da je moj pristup anoniman?

Nakon što pokrenete Tor browser, koji je u osnovi modificiran Mozilla Firefox preglednik s Tor dodatkom, prikazat će se welcome screen gdje se odmah možete spojiti na Tor mrežu (Connect). Također, možete i modificirati postavke (Configure) ako koristite usluge ISP-ova zemalja koji cenzuriraju Tor (Kina, Turska, Egipat), odnosno spajate se na Internet putem posebnog proxy servera

Otvorite www.whatismyipaddress.com i dobit ćete neku adresu. Dakle, u našem slučaju adresa je 185.220.100.245. koja se nalazi negdje u Azerbajdžanu. Otvaranjem Google stranice otvara se lokalizirana Google stranica za tu zemlju jer Google misli da dolazite od tamo. Dakle, vaš pristup je anoniman. Tor browser može pretraživati i otvarati uobičajene web stranice klasičnog weba, ali i posebne web stranice koje se nalaze na Tor mreži (imaju nastavak .onion), a kojima se može pristupiti samo ako imate Tor browser, odnosno točnu adresu Tor stranice, npr. http://expressobutiolem.onion/blog/best-onion-sites-on-dark-web/ .

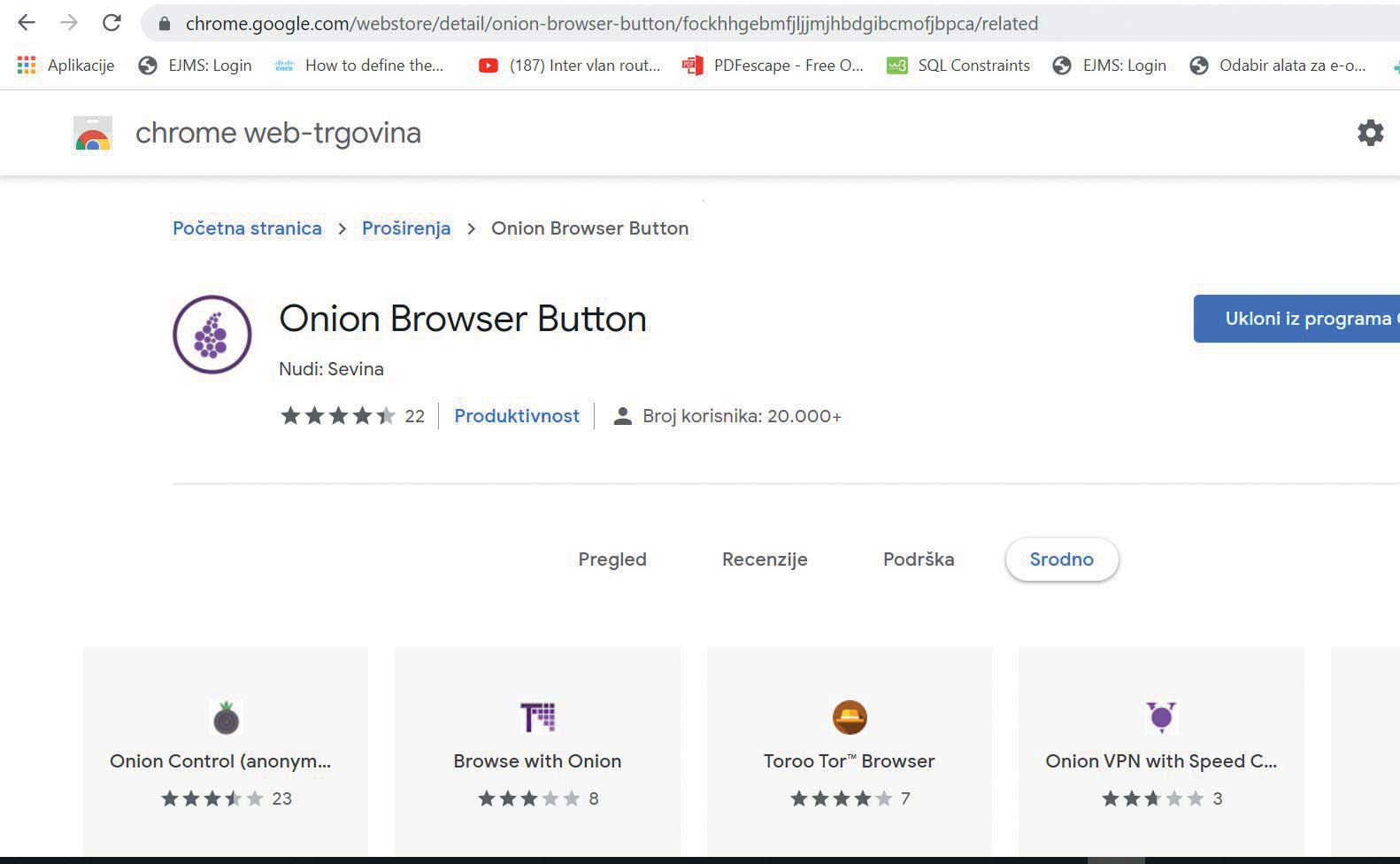

Postoji i nekoliko browser add-ons dodataka za Chrome, Firefox, Operu itd. poput ovog Onion Browser Button za Google Chrome

Tails i Whonix

Dodatna sigurnost Tor mreže ostvarena je uvođenjem dodatnih slojeva sigurnosti i to putem posebnih alata koji se temelje na Tor komunikaciji. U prvom redu to su posebno razvijeni operacijski sustavi Tails i Whonix.

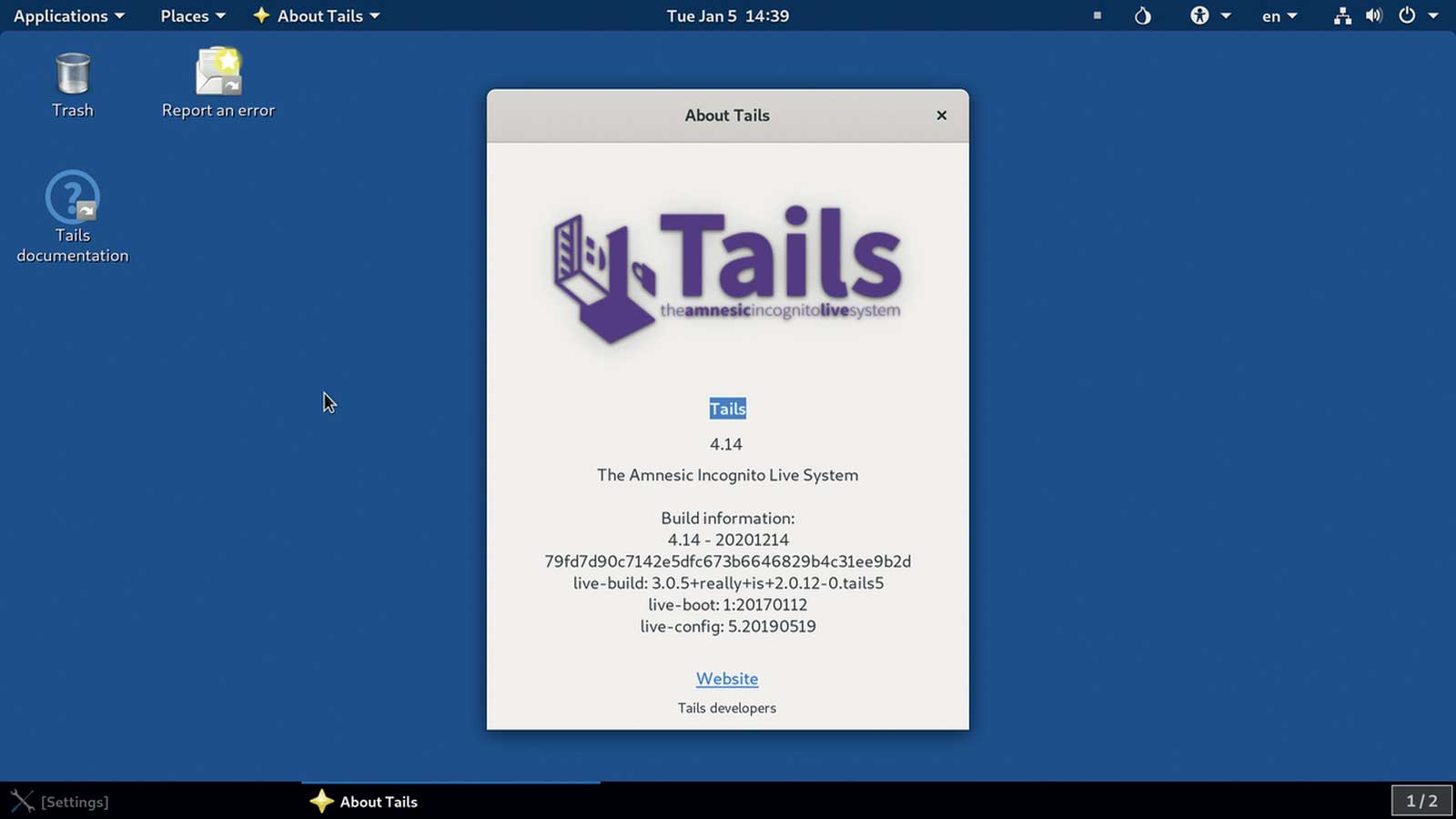

Tails (The amnesic incognito live system) je open source OS koji je namijenjen očuvanju privatnosti i anonimnosti, a obično se instalira i pokreće putem USB sticka ili DVD-a (poput live sustava koji tijekom rada na računalu neće ostaviti nikakve tragove). Za anonimnu i privatnu komunikaciju Tails se oslanja na Tor mrežu, odnosno svi programi konfigurirani su da koriste Tor mrežu. Nakon instalacije, pored Tor browsera zanimljivo je korištenje OnionShare alata za anonimno dijeljenje datoteka.

Za sigurno korištenje Tor mreže uvedeni su dodatni slojevi sigurnosti te su razvijeni razni alati koji koriste Tor kao temelj svog rada. Primjeri takvih alata su operacijski sustavi Tails i Whonix

Whonix je OS koji za anonimnost također koristi Tor mrežu. U usporedbi s Tailsom, Whonix se u osnovi bazira na virtualnoj mašini te se sastoji od dva dijela (dva virtualna stroja), a to su: Whonix radna stanica (Whonix workstation) i Whonix pristupnik (Whonix gateway). Korisnik Whonixa kroz radnu stanicu, koja je mrežno spojena samo na gateway, ostvaruje vezu prema internetu. Gateway je podešen tako da sav promet s radne stanice putuje kroz Tor mrežu, a radna stanica u takvoj konfiguraciji ne zna vanjsku IP adresu računala. Zbog toga, za razliku od Tailsa, ako je radna stanica kompromitirana, to ne znači da je odmah kompromitirana i anonimnost korisnika.